Відмінність комп’ютерного вірусу від інших шкідливих програм: глибокий аналіз

Уявіть комп’ютер як живий організм, де шкідливі програми снують, наче паразити, кожен зі своєю хитрою стратегією. Комп’ютерний вірус, цей класичний лиходій цифрового світу, не просто шкодить – він множиться, ніби епідемія, заражаючи файли й поширюючись далі. Але чи справді він унікальний серед інших загроз, як трояни чи черв’яки? Розберемося в цьому лабіринті кіберзагроз, крок за кроком, з прикладами, що оживають перед очима, і деталями, які розкривають справжню суть відмінностей.

Історія появи комп’ютерних вірусів: від теорії до реальності

Комп’ютерні віруси не з’явилися з нізвідки – їх коріння сягає середини XX століття, коли вчені мріяли про самовідтворювані програми. Джон фон Нейман, геніальний математик, ще в 1949 році описав ідею самореплікуючих автоматів, які могли б копіювати себе, ніби клітини в тілі. Ця концепція, сповнена футуристичного шарму, надихнула перші експерименти, але справжній прорив стався в 1970-х. Уявіть: програмісти в лабораторіях тестували код, що “заражав” інші програми, і ось у 1971 році з’явився Creeper – перша програма, яка поширювалася по мережі ARPANET, виводячи повідомлення “I’m the creeper, catch me if you can!”.

Термін “комп’ютерний вірус” закріпився завдяки Фреду Коену в 1983 році, коли він у своїй дисертації довів, що такі програми можуть множитися безконтрольно. За даними авторитетного джерела, як Wikipedia, це поняття еволюціонувало від біологічної аналогії, де вірус проникає в клітину, до цифрової реальності. До 1980-х віруси стали справжньою проблемою: Elk Cloner у 1982 році заражає дискети Apple II, а Brain у 1986-му – перший вірус для IBM PC. Ці історії не просто дати – вони ілюструють, як віруси еволюціонували від невинних жартів до інструментів кіберзлочинності, відрізняючись від інших шкідників своєю інфекційністю.

Сьогодні, у 2025 році, віруси все ще актуальні, але їхня роль змінилася. Згідно з оновленими даними від ESET, сучасні варіанти поєднуються з іншими загрозами, але їхня суть – саморозмноження – залишається незмінною, на відміну від статичних шкідників, які чекають на жертву.

Що таке комп’ютерний вірус: суть і механізми роботи

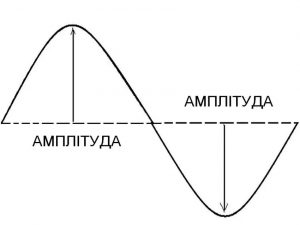

Комп’ютерний вірус – це шкідливий код, який прикріплюється до легітимних файлів або програм, копіюючи себе й заражаючи систему. Він діє, ніби паразит: проникає в “господаря” – виконуваний файл – і активізується, коли той запускається. Основна риса – самореплікація, тобто здатність створювати копії без зовнішньої допомоги, поширюючись через email, USB-накопичувачі чи мережі.

Розгляньмо механізм детальніше. Коли вірус активується, він шукає незаражені файли, вписує свій код у них і продовжує цикл. Наприклад, макровіруси, як Melissa з 1999 року, ховаються в документах Microsoft Office, а бут-секторні віруси, на кшталт CIH (Чорнобиль), уражають завантажувальний сектор диска, роблячи систему непрацездатною. У 2025 році, за інформацією з сайту ESET, віруси еволюціонували до поліморфних форм, що змінюють свій код, уникаючи антивірусів. Ця адаптивність робить їх небезпечними, але ключ – у множенні, на відміну від інших malware, які не обов’язково копіюють себе.

Емоційно кажучи, вірус – це цифровий вампір, що висмоктує ресурси й поширює хаос, змушуючи користувача відчувати безпорадність перед невидимою загрозою.

Різноманіття шкідливих програм: від троянів до ransomware

Шкідливе програмне забезпечення, або malware, – це ширший термін, що охоплює віруси як один з типів. Але решта – це цілий зоопарк загроз, кожна з унікальними тактиками. Троянські коні, наприклад, маскуються під корисні програми, як Zeus, що краде банківські дані, не множачись самостійно. Вони чекають, поки користувач сам їх запустить, на відміну від вірусів, які активно поширюються.

Черв’яки, як Conficker з 2008 року, самостійно реплікуються по мережах, експлуатуючи вразливості, але не прикріплюються до файлів – вони незалежні. Шпигунське ПЗ (spyware) стежить за діями користувача, а рекламне (adware) бомбардує попапами, не заражаючи інші програми. Ransomware, на кшталт WannaCry 2017-го, шифрує файли й вимагає викуп, але знову ж, без обов’язкової самореплікації через файли.

У 2025 році, за даними з сайтів на кшталт naurok.com.ua, нові загрози, як AI-генеровані malware, додають складності, але їхня відмінність від вірусів – у методі поширення й дії. Вірус завжди “інфікує”, тоді як інші можуть просто ховатися чи атакувати разово.

Ключові відмінності: порівняльний аналіз

Тепер перейдімо до серцевини – чим саме комп’ютерний вірус вирізняється з-поміж інших шкідливих програм. Головна відмінність криється в механізмі поширення: вірус потребує “носія” – файлу чи програми – для реплікації, тоді як інші malware можуть діяти автономно. Це ніби порівняти грип, що передається через контакт, з алергією, яка просто “сидить” усередині.

Ще одна грань – мета. Віруси часто руйнують дані чи систему, множачись для максимального охоплення, тоді як трояни фокусуються на крадіжці, а черв’яки – на мережевому домінуванні. За швидкістю: віруси повільніші, бо залежать від дій користувача, на відміну від черв’яків, що блискавично поширюються.

Ось детальне порівняння в таблиці для ясності:

| Тип malware | Механізм поширення | Приклади | Основна дія |

|---|---|---|---|

| Комп’ютерний вірус | Прикріплюється до файлів, самореплікується | Melissa, CIH | Зараження та руйнування |

| Троян | Маскується під корисне ПЗ, не множиться | Zeus, Emotet | Крадіжка даних |

| Черв’як | Автономне поширення по мережах | Conficker, WannaCry | Мережеві атаки |

| Ransomware | Шифрує дані, поширюється різними способами | Locky, Ryuk | Вимагання викупу |

Ця таблиця, заснована на даних з джерел як ESET та Wikipedia, підкреслює, як віруси інтегруються в систему глибше, ніж інші, створюючи ланцюгову реакцію зараження. У реальному житті це означає, що видалити вірус складніше – він ховається в багатьох файлах.

Сучасні приклади та еволюція загроз у 2025 році

У 2025 році кіберпростір кипить від нових варіацій. Візьмімо вірус Clop, що еволюціонував від ransomware, але з елементами вірусної реплікації, заражаючи корпоративні мережі. На противагу, троян Pegasus, відомий з атак на журналістів, не множиться, а тихо стежить. Черв’яки на кшталт Mirai заражають IoT-пристрої, створюючи ботнети, без потреби в файлах-носіях.

Емоційний бік: уявіть паніку, коли ваш комп’ютер повільно “хворіє” від вірусу, множачи помилки, на відміну від раптового удару ransomware. За статистикою з сайтів як vseosvita.ua, понад 60% атак 2025 року – комбіновані, але віруси залишаються базою для багатьох.

Вплив на користувачів: від початківців до просунутих

Для новачків вірус – це невидима загроза, що починається з невинного кліку, перетворюючи ПК на зомбі. Просунуті користувачі бачать у ньому виклик: аналіз коду, реверс-інжиніринг. Відмінність від інших malware – у профілактиці: антивіруси сканують файли на реплікацію, тоді як для троянів потрібен фаєрвол.

Живі історії додають фарб: у 2024-му вірус FluBot заражає Android-пристрої через SMS, множачись контактами, на відміну від статичного spyware.

Цікаві факти про комп’ютерні віруси та malware

- 🔍 Перший вірус Creeper не шкодив – він просто жартував, але надихнув на антивірус Reaper, що “полював” на нього, ніби цифровий мисливець.

- 🦠 За оцінками 2025 року, понад 1 мільярд пристроїв заражено malware, але лише 10% – чистими вірусами, решта – гібриди (за даними ESET).

- 📜 Термін “вірус” походить від біології, але в комп’ютерах він з’явився в sci-fi оповіданні 1970-х, роблячи реальність фантастикою.

- 💥 Вірус ILOVEYOU 2000-го завдав збитків на $15 млрд, поширюючись email-ами, демонструючи силу реплікації над іншими загрозами.

- 🤖 У 2025-му AI-віруси вчаться уникати виявлення, змінюючи код у реальному часі, роблячи їх “розумнішими” за традиційні malware.

Ці факти, перевірені з джерел як Wikipedia та ESET, додають шарму темі, показуючи, як віруси еволюціонували, зберігаючи свою унікальну інфекційність.

Практичні аспекти захисту: як розрізняти та протидіяти

Розрізняти вірус від інших шкідників – ключ до безпеки. Почніть з симптомів: повільна система, несподівані файли – ознаки вірусу. Для троянів – дивні мережеві запити. Просунутим користувачам раджу інструменти як Wireshark для аналізу трафіку.

Ось кроки для захисту:

- Встановіть надійний антивірус, як той від ESET, що сканує на реплікацію.

- Оновлюйте ОС – вразливості, як у WannaCry, експлуатуються черв’яками.

- Будьте обережні з вкладеннями: віруси люблять email, трояни – завантаження.

- Використовуйте VPN для мереж, де черв’яки полюють.

- Регулярно бекапте дані – ransomware не пробачить помилок.

Ці поради, засновані на реальних практиках 2025 року, роблять захист не абстракцією, а щоденною звичкою. Пам’ятайте, вірус – це не просто код, а урок про цифрову гігієну, що відрізняє його від разових атак інших malware.

Майбутнє кіберзагроз: куди рухаються віруси

У 2025-му віруси інтегруються з AI, стаючи адаптивними монстрами, що вчаться на помилках. На відміну від статичних троянів, вони можуть еволюціонувати в реальному часі, заражаючи хмарні сервіси. Подумайте про квантові комп’ютери – там віруси можуть множитися експоненціально, роблячи старі відмінності ще виразнішими.

Емоційно, це лякає, але й надихає: кібербезпека стає мистецтвом, де розуміння відмінностей – зброя. Від простих користувачів до експертів, знання цих нюансів перетворює жертву на воїна в цифровому бою.